Mai multe routere D-Link din generatiile mai vechi, dintre care unele folosite inca la scara larga si in tara noastra, sunt afectate de un backdoor ce permite accesarea interfetei de configurare web fara a mai fi nevoie de introducerea userului si parolei de acces. Mai departe, hackerii pot modifica parametrii de configurare si parola de acces fara stirea utilizatorului.

Mai multe routere D-Link din generatiile mai vechi, dintre care unele folosite inca la scara larga si in tara noastra, sunt afectate de un backdoor ce permite accesarea interfetei de configurare web fara a mai fi nevoie de introducerea userului si parolei de acces. Mai departe, hackerii pot modifica parametrii de configurare si parola de acces fara stirea utilizatorului.

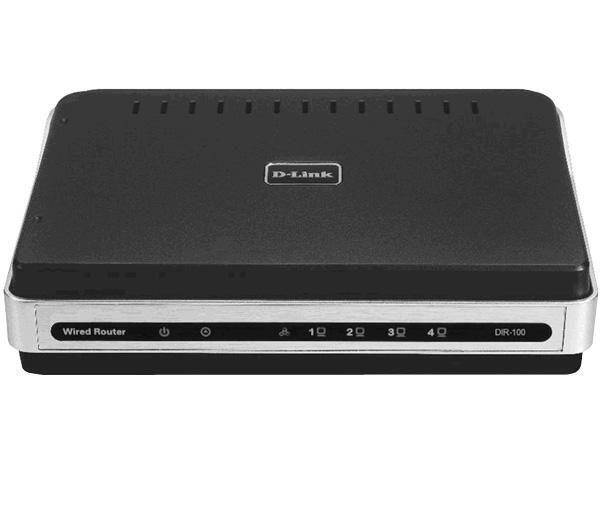

Printre routerele D-Link afectate de acest backdoor regasim modelele DIR-100, DI-524, DI-524UP, DI-604S, DI-604UP, DI-604+ si TM-G5240.

Craig Heffner, specialist in securitate pentru Tactical Network Solutions, a descoperit si a facut publica aceasta componenta backdoor strecurata in versiunea de firmware 1.13, care poate fi exploatata cu usurinta, completand link-ul ce adreseaza pagina de configurare a interfetei web cu textul “edit by 04882 joel backdoor” scris invers (xmlset_roodkcableoj28840ybtide). Conexiunea poate fi realizata din reteaua locala, iar daca functia Remote Acces este activata din meniul de configurare, routerul poate fi compromis si de la distanta folosind conexiunea la Internet.

Pentru moment, sfatuim clientii de hosting sa ia unele masuri pentru a limita riscul de compromitere a retelei din exterior. Primul pas ar fi dezactivarea functiei Remote Acces, urmat de configurarea unei parole de acces in retea, care sa nu fie divulgata decat persoanelor de incredere. Intre timp, reprezentantii D-Link au luat la cunostinta de problemele semnalate si promit furnizarea unor update-uri de firmware pentru routerele afectate, pana la finalul lunii octombrie 2013.