Kaspersky Lab a publicat un raport despre atacurile de tip distributed denial-of-service (DDoS) care au plecat dintr-o retea botnet, in primul trimestru al anului 2015.

Kaspersky Lab a publicat un raport despre atacurile de tip distributed denial-of-service (DDoS) care au plecat dintr-o retea botnet, in primul trimestru al anului 2015.

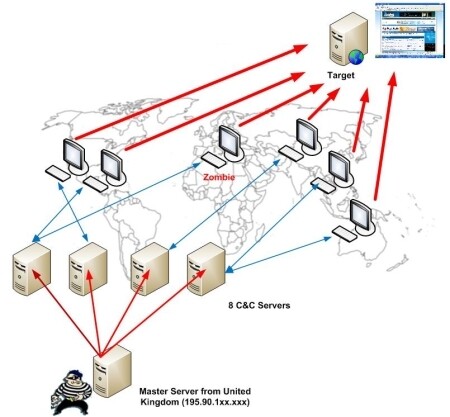

Kaspersky Lab a analizat atacurile DDoS botnet-powered prin utilizarea datelor din sistemul sau DDoS Intelligence, care se axeaza pe comenzile pe care le primesc botneturile de la serverele de comanda si control (C&C). Sistemul nu necesita prezenta unui bot pe un dispozitiv victima sau executarea de comenzi de pe serverul C&C.

Astfel, Kaspersky a stabilit ca numarul de atacuri DDoS raportate in primul trimestru (T1) al anului 2015 (23.095) este mai mic cu 11% fata de trimestrul 4 al anului 2014 (25.929). Numarul de victime unice in T1 2015 a fost de 12,281, cu 8% mai putine in comparatie cu trimestrul precedent.

Cand vine vorba de distributia geografica a victimelor, firma de securitate a constatat ca atacurile DDoS au vizat tinte situate in 76 de tari, cele mai afectate fiind China, Statele Unite si Canada.

In ceea ce priveste durata, cel mai lung atac din primele trei luni ale 2015 a durat aproximativ 6 zile, in comparatie cu doua saptamani cat a durat cel mai lung atac din T4 2014, a spus Kaspersky.

Cel mai mare numar de servere C&C a fost reperat de catre Kaspersky in SUA, China si Marea Britanie, dar cercetatorii au mentionat ca amplasarea acestor servere nu este de obicei legata de locatia fizica a atacatorilor sau de distribuirea geografica a botneturilor pe care le controleaza.

De asemenea, Kaspersky a mai constatat ca numarul atacurilor care au provenit de pe masini Linux a fost mai mare comparativ cu atacurile lansate de pe dispozitivele Windows, in ciuda faptului ca botneturile bazate pe Linux sunt mult mai putine. Se pare ca hackerii prefera sa compromita servere Linux deoarece le permit sa lanseze atacuri DDoS mult mai puternice.