Browser-ul default din versiunile Android mai vechi de 4.4 prezinta o vulnerabilitate care permite site-urilor malware sa treaca de un mecanism critic de securitate si sa preia controlul sesiunilor de autentificate de pe alte site-uri ale unui utilizator.

Browser-ul default din versiunile Android mai vechi de 4.4 prezinta o vulnerabilitate care permite site-urilor malware sa treaca de un mecanism critic de securitate si sa preia controlul sesiunilor de autentificate de pe alte site-uri ale unui utilizator.

Problema provine de la modul in care browser-ul manipuleaza javascript atunci cand sirurile de caractere sunt precedate de un caracter octet nul. Cand se confrunta cu un astfel de sir, browser-ul nu reuseste sa puna in aplicare o anumita politica de securitate (same-origin policy) care previne un script care ruleaza in contextul unui site sa interactioneze cu continutul altor site-uri.

Aceasta vulnerabilitate a fost descoperita de cercetatorul de securitate independent Rafay Baloch, care a publicat-o pe blogul sau pe data de 31 august. Cu toate acestea, bug-ul a ramas in mare parte neobservat pana cand echipa Metasploit a dezvoltat un modul care putea fi folosit pentru a fura cookie-urile de autentificare de la utilizatorii care deschideau o pagina malware.

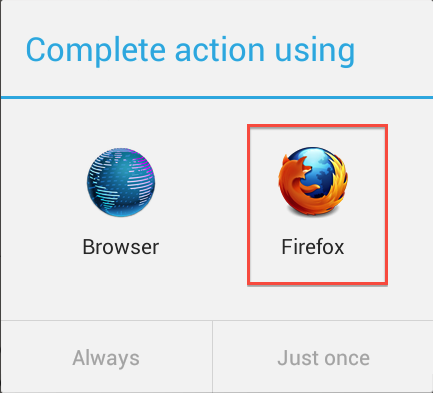

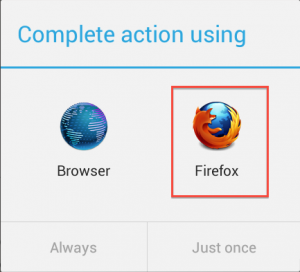

Clientii megahost care cred ca ar putea fi afectati de acest bug sunt sfatuiti sa-si instaleze unul din celelalte browsere disponibile pentru Android, cum ar fi Google Chrome, Mozilla Firefox, Dolphin Browser sau Opera, care nu sunt afectate de aceasta problema.